Capinzal – Criminosos clonaram o celular do prefeito de Capinzal, Nilvo Dorini. Na tarde desta quinta-feira (21), o golpista entrou em contato com um servidor do município utilizando o aplicativo WhatsApp com o número e a foto do gestor municipal.

O estelionatário solicitou que fosse feita a transferência de R$ 500 mil da conta do município para uma particular. O servidor estranhou a solicitação, uma vez que esse tipo de transação financeira não é utilizado envolvendo recursos públicos, e disse que não poderia fazer.

A conversa via WhatsApp durou mais de meia hora e o golpista chegou a insinuar que exoneraria o servidor caso o pedido não fosse atendido. O servidor não fez qualquer tipo de transferência. Ele foi orientado pela assessoria jurídica da Prefeitura a procurar a delegacia de polícia onde foi registrado um boletim de ocorrência.

Enquanto o golpista insistia pela transferência dos recursos, outros assessores conseguiram contato com o prefeito que estava no interior do município. Dorini informou que não havia feito qualquer contato ou pedido ao servidor.

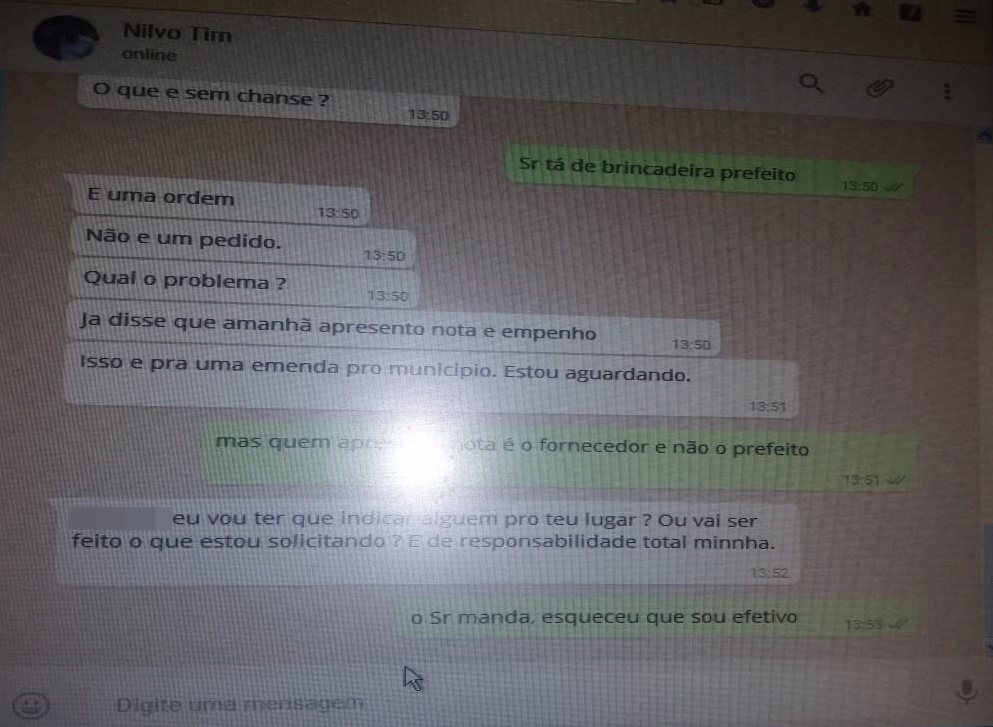

Confira parte da conversa pelo WhatsApp entre o golpista e o servidor. Os nomes foram suprimidos por questão de segurança:

Golpista (G): A informação que eu vou te dar não era nem necessária, mas mediante a conversa. Isso é para um deputado, para uma emenda de R$ 3 mil para o Município. Preciso que seja feito agora que estamos reunidos.

Servidor (S): Onde vocês estão?

(G): ……, você vai conseguir? Ou amanhã eu indico alguém mesmo

(S): É referente a quê?

(G): Eu acabei de te explicar. Debita do Fundeb esse valor para essa conta apenas e pessoalmente conversamos.

(S): Bah

(G): Não existem motivos para esse debate e necessidade de indicar outra pessoa para a função. Vai ser concluído o que te solicitei?

(S): Qual justificativa?

(G): Pode deixar que amanhã quando apresentar empenho e nota eu com o contador apresentaremos toda a justificativa necessária.

(S): Sem chance.

(G): Estou autorizando a transferência, amanhã apresento empenho e nota. O que é sem chance?

(S): Senhor está de brincadeira prefeito?

(G): É uma ordem, não é um pedido. Qual o problema? Já disse que amanhã apresento nota e empenho. Isso é para uma emenda para o município. Estou aguardando.

(S): Mas quem apresenta a nota é o fornecedor e não o prefeito.

(G): ……… eu vou ter que indicar alguém para o teu lugar? Ou vai ser feito o que estou solicitando? É de total responsabilidade minha.

(S): O senhor manda, esqueceu que sou efetivo.

(G): Quem está aí?

(S): Eu, ….. e …..

(G): Me manda saldo do Fundeb

(S): Um momento que vou pegar com …..

(G): Pede para ela me chamar aqui que já mando direto tudo para ela. Precisa ser agora.

(S): R$ ……

(G): Agência: 0140

C/C: 728320

S/net: 965003

CPF: 311.227.428.86

Marcos Luiz Gomes

CNPJ: 07.046.296/0001-20

(G): Para fazer R$ 500.000,00 para essa conta. Banco Itaú, conta corrente. E me envia comprovante.

(S): Sem chance

O caso será encaminhado à Divisão de Repressão a Crimes na Internet (DRCI/DEIC) de Florianópolis que já investiga outros casos em que prefeitos da região Oeste tiveram o chip do telefone celular clonado.

Também nesta quinta-feira os prefeitos João Cidinei da Silva, de Anita Garibaldi, e Lucimar Antônio Salmoria, de Abdon Batista, também tiveram os celulares clonados.

O Golpe

De acordo com o titular da DRCI, Delegado Luiz Felipe Rosado, para que a clonagem ocorra é preciso que exista a participação de um funcionário da operadora. “Quando o chip é clonado o celular sai do ar, como se houvesse uma pane. O criminoso então passa a usar o WhatsApp como se fosse o proprietário porque todos os dados são recuperados, inclusive a foto de quem usava permanece a mesma”.

A partir daí o criminoso começa a monitorar os grupos, as conversas, para ver qual contato é o mais acessível para pedir dinheiro.